Kurz erklärt

- Es kursiert eine Phishing-Mail zum angeblichen „Pflichtupdate“ der VR SecureGo App

- Ziel: Zugangsdaten oder Freigaben im Online-Banking abgreifen

- Es wird massiver Zeitdruck aufgebaut (Frist: in 2 Tagen)

- Typische Merkmale: Drohung, fehlende Anrede, Link in der Mail

- Besonders relevant für Unternehmen mit Online-Banking-Zugängen

Der Angriff im Detail

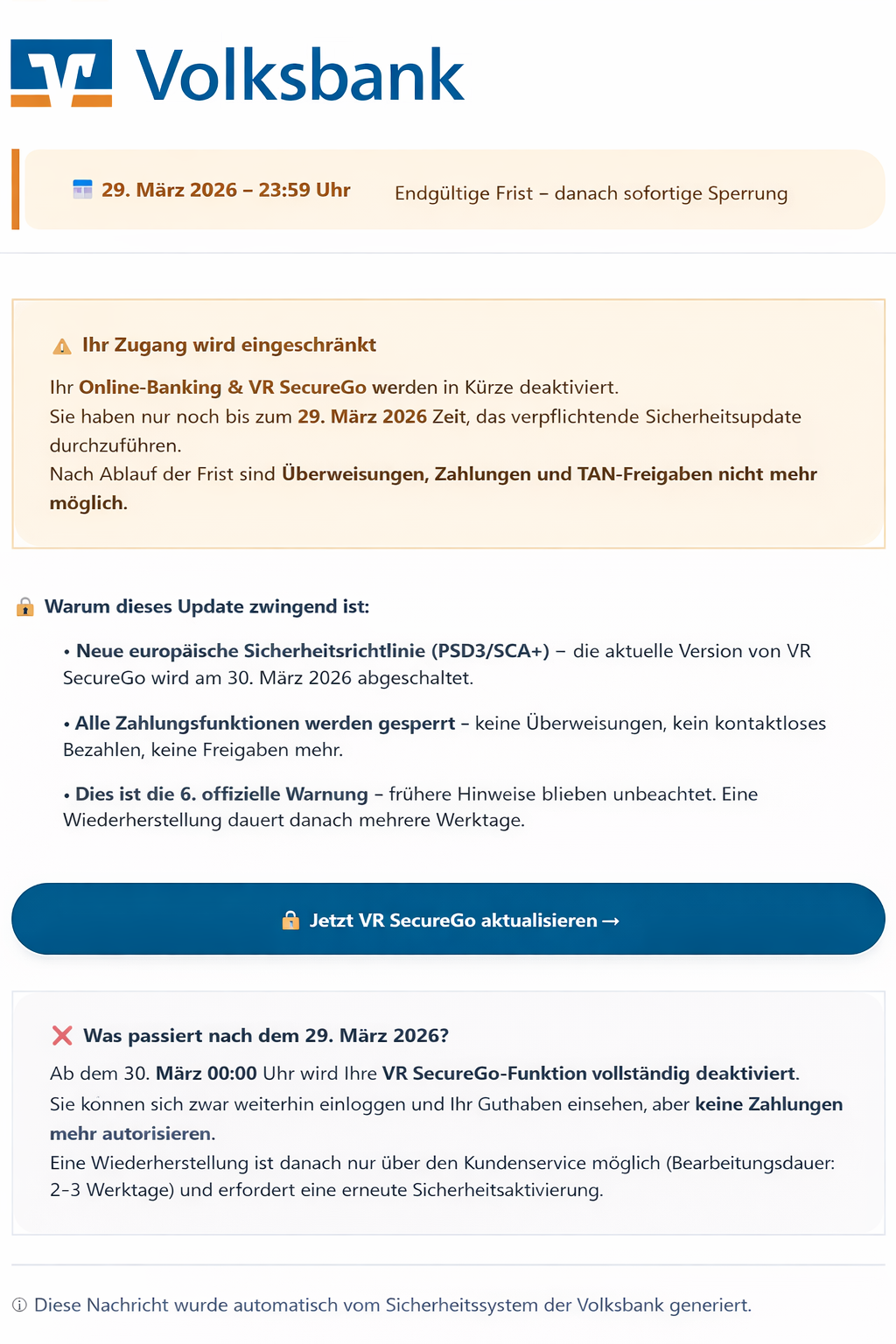

Die Phishing-Mail gibt vor, von den Volksbanken Raiffeisenbanken zu stammen und fordert ein angeblich verpflichtendes Sicherheitsupdate der App „VR SecureGo“, um den ZUgriff auf das Online-Banking weiter nutzen zu können.

Der Betreff:

„Wichtig: Verpflichtendes Sicherheitsupdate für VR SecureGo bis 29. März 2026“

Besonders auffällig:

- konkrete Frist („29. März 2026, 23:59 Uhr“)

- Emojis und visuelle Dringlichkeit (⏰⚠️🔒)

- angeblich technische Begründungen („PSD3/SCA+“)

- Hinweis auf „6. offizielle Warnung“

Ziel ist es, den Empfänger dazu zu bringen, auf einen Link zu klicken und sensible Daten preiszugeben. Es werden dabei echte Begriffe wie „PSD3“ und „SCA“ benutzt, die Nutzern bekannt sind. Auch die Vortäuschung offizieller Kommunikation („Sicherheitssystem“, „offizieller Kanal“) und die mehrfache Eskalation („6. Warnung“) sorgt für eine Kombination aus Angst und Dringlichkeit und erhöht die Erfolgsquote erheblich. Auch bei erfahrenen Nutzern.

Einordnung des Angriffs

| Kategorie | Bewertung |

| Angriffstyp | Credential Phishing |

| Zielgruppe | Mitarbeitende mit Banking-Zugriff |

| Täuschungsgrad | ⭐⭐⭐⭐☆ (hoch) |

| Risiko für Unternehmen | ⭐⭐⭐⭐☆ (hoch) |

Warum ist dieser Angriff für Unternehmen besonders gefährlich?

- Geschäftskonten betroffen → Zahlungsfreigaben können kompromittiert werden

- Mitarbeitende mit Zugriff (Buchhaltung, Geschäftsführung) sind Zielgruppe

- Direkte finanzielle Schäden durch manipulierte Überweisungen

- Kombination mit CEO-Fraud oder Rechnungsbetrug möglich

Besonders kritisch: In vielen Unternehmen sind mehrere Personen in Zahlungsprozesse eingebunden.

Woran erkennt man Diesen Phishing-Versuch?

- Keine persönliche Anrede

- Ungewöhnliche oder gefälschte Absenderadresse

- Starker Zeitdruck („letzte Frist“, „sofortige Sperrung“)

- Drohung mit Einschränkungen (kein Banking mehr möglich)

- Link in der Mail statt Hinweis auf offizielle App

- Übertrieben dramatische Formulierungen

Was sollten Mitarbeitende konkret tun?

- Nicht auf Links klicken

- Mail ignorieren oder in Spam verschieben

- Über offiziellen Kanal prüfen (App oder bekannte Website)

- IT/ Security-Team informieren

- keine Zugangsdaten eingeben

Warum dieser Angriff relevant für IT-Abteilungen ist

Solche Phishing-Angriffe sind kein Einzelfall, sondern folgen klaren Mustern, die gezielt auf Unternehmensprozesse abzielen. Besonders kritisch ist, dass hier ein Szenario genutzt wird, das in vielen Organisationen realistisch wirkt: ein angeblich notwendiges Sicherheitsupdate für eine Banking-App.

Für IT-Abteilungen bedeutet das, dass nicht nur technische Schutzmaßnahmen greifen müssen, sondern vor allem die Mitarbeitenden gezielt auf genau solche Situationen vorbereitet werden sollten. Denn der Angriff kombiniert mehrere wirksame Social-Engineering-Techniken: Zeitdruck, Autorität (Bank), technische Fachbegriffe und die Androhung konkreter Einschränkungen im Arbeitsalltag.

Gerade Mitarbeitende in der Buchhaltung, im Controlling oder in der Geschäftsführung sind hier besonders gefährdet, da sie regelmäßig mit sensiblen Zahlungsprozessen arbeiten und solche Aufforderungen als plausibel wahrnehmen können.

Um dem entgegenzuwirken, sollten Unternehmen klare Prozesse etablieren: Verdächtige E-Mails müssen einfach und schnell gemeldet werden können, und es sollte eindeutig definiert sein, dass sicherheitsrelevante Änderungen niemals über E-Mail-Links durchgeführt werden.

Ein entscheidender Baustein ist dabei die regelmäßige Schulung durch realistische Szenarien.

Wie eine Phishing-Simulation auf Basis dieses Angriffs aussehen kann

Dieser konkrete Angriff eignet sich hervorragend als Vorlage für eine Phishing-Simulation, da er mehrere typische Erfolgsfaktoren vereint. In einer Simulation könnte beispielsweise ein ähnliches Szenario nachgestellt werden, bei dem Mitarbeitende zu einem angeblichen Sicherheitsupdate aufgefordert werden – inklusive Frist, technischer Begründung und visuell überzeugender Gestaltung.

Ziel einer solchen Simulation ist es nicht, Mitarbeitende „hereinzulegen“, sondern ihr Verhalten im Ernstfall zu verbessern. Besonders wichtig ist dabei, nicht nur das Klicken auf den Link zu messen, sondern auch, ob die E-Mail korrekt gemeldet oder hinterfragt wird.

Durch gezielte Variationen – etwa unterschiedliche Fristen, leicht veränderte Absender oder verschiedene Formulierungen – kann zusätzlich getestet werden, wie robust das Sicherheitsbewusstsein im Unternehmen ausgeprägt ist.

Die zentralen Lernziele solcher Maßnahmen sind klar: Mitarbeitende sollen lernen, typische Phishing-Merkmale zuverlässig zu erkennen, insbesondere wenn diese unter Zeitdruck vermittelt werden. Darüber hinaus geht es darum, den sicheren Umgang mit sensiblen Themen wie Online-Banking zu stärken und ein klares Verständnis dafür zu entwickeln, dass sicherheitskritische Aktionen niemals über ungesicherte Kommunikationswege erfolgen sollten.

Langfristig trägt eine solche Herangehensweise dazu bei, das Risiko erfolgreicher Angriffe deutlich zu reduzieren – nicht durch Technik allein, sondern durch informierte und sensibilisierte Mitarbeitende.

Die im Rahmen dieses Blogartikels verwendeten Marken, Logos und Unternehmenskennzeichen dienen ausschließlich der realitätsnahen Darstellung von Phishing-Angriffen. Eine markenmäßige Nutzung oder wirtschaftliche Ausnutzung findet nicht statt. Es besteht keinerlei Verbindung zu den jeweiligen Markeninhabern.